"Стеж за тими, хто стежить за тобою" (кібер-розслідування)

Власник підприємства може спробувати стежити за найманими працівниками, які працюють на його обладнанні. Право найманих працівників – захищатися від такого стеження.

Особливо це важливо, коли йдеться про журналістів – адже, на відміну від, скажімо, офісного працівника у конторі молокозаводу, журналісти спілкуються через надане їм обладнання із джерелами – державними службовцями, працівниками правоохоронних органів, громадськими діячами тощо. Так і до безпосередньої шкоди державі або конкретній людині недалеко.

Ця стаття про те, як здійснюється таке стеження, як його виявити і як захиститися. Громадян, які вважають, що стежити за журналістами варто і треба, просимо не читати далі, щоб не травмувати ніжну психіку жертви.

Про що ця розмова

Як відомо, навіть наявність параної у читача не виключає, що вас таки прослуховують. Останні декілька місяців в редакції популярного часопису "Український Тиждень" (УТ) ходили чутки, нібито всі журналісти знаходяться "під ковпаком".

Чутки ґрунтувалися на тому, що приватна інформація про зміст спілкування журналістів з колегами з інших видань або просто знайомими якимось чином ставала відомою людям з керівників видання. Деяким – тій же Ані Бабінець з профспілкового осередку (в УТ діє осередок Національної медіа-профспілки України) – чи не прямим текстом цитували уривки з її електронного листування.

Частина журналістів через це перестала користуватися аською, інші відверто натякали, що не варто з ними спілкуватися через електронну пошту. Ситуація видавалася параноїдальною і огидною, атмосфера в редакції теж не сприяла роботі.

Причина шпигуноманії теж неофіційно озвучувалася – скандал між профспілковим осередком і представниками інвестора, який із перемінним накалом тривав у редакції вже більше місяця.

Шеф-редактор журналу Юрій Макаров підлив масла у вогонь, надрукувавши відкритий лист на тему "проти україноцентричного журналу ведеться інформаційна війна". А де війна, там і військові методи.

Щоб покінчити з параноєю, працівники редакції вирішили провести власне розслідування. Автора цих рядків - колишнього програміста і системного адміністратора - попросили допомогти порадою.

Параноя чи обґрунтоване твердження? Гіпотеза

Отже - маємо гіпотезу, нібито таємничий хтось веде тотальне спостереження за всім, що робиться на робочих місцях журналістів та інших працівників редакції.

Для початку треба було зібрати віртуальні, перепрошуємо за каламбур, докази - про втручання у роботу редакційного обладнання з порушенням прийнятих норм. Норм якщо не юридичних, то моральних. Досі спроб розказати про подібне розслідування було небагато із зрозумілих причин - ті, кому відомо про комп'ютерну безпеку, зазвичай погано знаються на прес-конференціях і написанні статей, і навпаки.

У нашому випадку всі докази - цифрові, і стосуються локальної мережі та робочих комп'ютерів журналу "Український Тиждень". Ці докази протягом декількох тижнів збирала група працівників всередині редакції. Автор допомагав їм своїми технічними консультаціями, тим більше, що працював там із дня його заснування і звільнився у січні цього року.

Перша знахідка, яка свідчить про спробу стеження – servemp.exe

Цієї розповіді не було б, якби у квітні один з працівників УТ не знайшов у себе на комп'ютері нову програму. З того часу параноїдальна гіпотеза почала скидатися на більш правдоподібну.

Як він це зробив? За допомогою стандартного інструменту Windows - диспетчера задач. Той користувач вінди, якому доводилося вимикати завислі програми, прекрасно знає, що диспетчер задач викликається комбінацією клавіш Сtrl+Alt+Del.

У віконці видно список всіх програм або процесів, які виконуються на комп'ютері. Наш слідопит звернув увагу на один із цих процесів. Якщо ви цікавитесь внутрішнім життям вашого компа (а особливо з огляду на параноїдальні чутки всередині редакції), то приблизно уявляєте, які програми - стандартні, а які виглядають незвично.

Назва незвичної програми - servemp.exe, і в поточний момент, скоріш за усе, декілька десятків цих маленьких працівників продовжують виконуватися у комп'ютерах в редакції популярного тижневика. Цілком можливо, що і в багатьох інших редакціях чи офісах.

Програмне забезпечення "Скрытая камера"

Пошук у Google на буквосполучення "servemp.exe" видає наступний результат - це програма російського виробництва під промовистою назвою "Скрытая камера"- якщо ви клікнете на наведене вище посилання, то побачите, що вона призначена для віддаленого управління і одночасного спостереження за приміщеннями (!!!) і за комп'ютерами службовців у локальній мережі або через Інтернет з записом або без запису інформації в архів".

Таким чином, наш журналіст виявився щасливим піддослідним компонента під назвою servemp.exe з програми "Скрытая камера", яка підглядає за усім, що відбувається на екрані комп'ютера - інформацію про стеження за приміщеннями поки що залишаємо у статусі "параноїдальної".

Чат з особистою інформацією, лист від колеги або від близької людини, текст статті, яку ви пишете або політична (чи навіть державна) таємниця, якою з вами по секрету поділилося джерело - інформація про все це збирається на керуючому сервері для перегляду та аналізу.

Наступний крок, який треба було зробити – дізнатися, де ж знаходиться сервер. Крім servemp.exe на редакційних комп'ютерах, повинно бути місце, де складується і обробляється вся шпигунська інфа з них усіх.

Лікнеп про адреси і порти

На допомогу нам приходить команда netstat - стандартна частина будь-якого варіанту Windows. Однак перед тим, як ми почнемо шукати, де ж знаходиться сервер - кілька слів про адреси та порти.

Kожному комп'ютеру для роботи в мережі необхідна ІР-адреса. Однак насправді в мережі працює не комп'ютер, а програми з нього. Для того щоб дати можливість "виходу у світ" програмам, кожна із них отримує в своє розпорядження так званий порт. Наприклад, коли ви звертаєтесь у веб-брoузері до якогось сайту, то програма на тому кінці (веб-сервер, який відповідає за показ веб-сторінки) для того, щоб відповісти на запит вашого броузера, повинна знати не лише адресу комп'ютера, але й більш детальні координати - а саме координати вашого броузера.

Ось цей показник і називається портом.

Отже, якщо комп'ютер у мережi можна знайти за ІР-адресою, то програму на такому комп'ютері - за допомогою пари чисел. Перше число - ІР-адреса цього комп'ютера, друге число - номер порта.

Зручна аналогія: якщо багатоквартирний будинок - це комп'ютер, а квартири в ньому - програми, тоді ІР-адреса - це адреса будинкy, а порти - номери поштових скриньок у цьому будинку, для доставки кореспонденції, для зв'язку з кожною квартирою. Порти, за винятком стандартних (80, 22, 20 тощо) для кожної програми бувають різними.

Тепер, коли ми почнемо шукати сервер-шпигун, непідготовленому до технічних деталей читачеві може стати нудно і незрозуміло.

Для унаочнення радимо качати наші слайди і запросити прокоментувати їх знайомого програміста – ці люди з характерним для них почуттям гумору все вам пояснять :)

Діагноз у локальному компі: дізнаємося, звідки за нами стежать

Отже, згадана вище команда netstat показує всі мережеві з'єднання, які в поточний момент роблять програми на вашому комп'ютері. Тобто: яка програма і куди виходить в інет або в локальну мережу.

Показується це у вигляді ІР-адрес і портів, про які ми говорили вище. Колонка ліворуч – програми, адреси і порти на вашому комп'ютері; праворуч - ІР-адреса і порт на віддаленому комп'ютері, з яким зв'язується наша програма. Нас цікавить, з ким пов'язана servemp.exe - та сама програма-шпигун.

Один з журналістів УТ набрав у командному рядку Windows команду "netstat" і дізнався, що на тому кінці дроту програмою-шпигуном керує комп'ютер з адресою 192.168.0.232.

Отже - сервер, де збирається інфа, має адресу 192.168.0.232 (див. праву колонку на ілюстрації вище). Він є центром керування для всіх програм-шпигунів, що розкидані по комп'ютерам офісу. Також запам'ятаємо, що програма - шпигун на нашій машині (192.168.0.30) має порт 4010 (див. ліву колонку). Надалі це буде важливим.

Але як нам дізнатися, на яких комп'ютерах також встановлені програми - шпигуни? Можливо, це лише поодинокий випадок?

Троє журналістів "Українського тижня" на наше прохання перевірили в диспетчері задач наявність програми "Скрытая камера", і результат був - позитивний. Тобто їх слухають. Але вручну перевірити декілька десятків комп'ютерів у локальній мережі редакції важко, а в деяких випадках - неможливо.

Діагноз у локальній мережі: за скількома комп'ютерами у редакції стежать

Для того, щоб поставити діагноз для всієї локальної мережі, ми використали популярний серед фахівців з комп'ютерної безпеки інструмент - nmap. Це ще одна програма, яка також запускається з командного рядка Windows - найкращі інструменти не мають графічної оболонки. Nmap - так званий порт-сканер.

Для заданого діапазону ІР-адрес (наприклад, для локальної мережі УТ) він перевіряє всі комп'ютери, які на даний момент включені, вираховуючи - які саме порти активні, тобто відкриті, і готові до спілкування. З цієї інформації можна зрозуміти, які програми працюють на всіх комп'ютерах заданого діапазону. Але що нам шукати, який порт?

Повертаємося до першої машини, де ми знайшли шпигуна. Наш перший шпигун використовував порт з номером 4010. Логічно припустити, що на інших компах такі ж шпигуни теж використовують цей порт.

Отже, за допомогою команди nmap ми перевіримо всі комп'ютери, чи відкритий у них порт номер 4010. І якщо так - це означає, що там працюють компоненти програми "Скрытая камера", і користувачі цих програм знаходяться під тотальним спостереженням – зображення з їхніх екранів може передаватися на керуючий сервер майже в режимі реального часу.

Результати роботи nmap виявилися вражаючими. Із 40 комп'ютерів в мережі УТ, які на момент перевірки були активні, 24 - тобто 60% - мають відкритий порт номер 4010. Це означає, що вони прослуховуються.

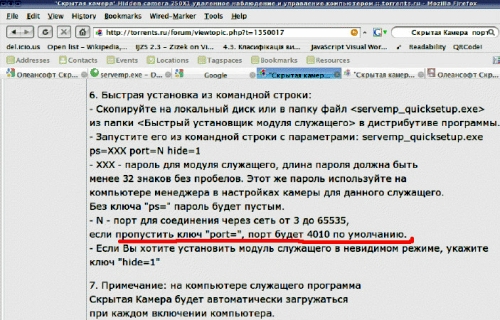

Чому ми стверджуємо, що на порті 4010 висить програма-шпигун? Є ще одне підтвердження - саме цей порт, 4010, наводиться в інструкції для встановлення "Скрытой камеры" як порт по замовчуванню - отже, фахівці з підслуховування, які ставили ці програми на редакційні комп'ютери, полінувалися змінити стандартні настройки, і залишили порт 4010.

Хай живуть ліниві адміни, які полегшують розслідування!

Діагноз по посадам: за ким конкретно стежать

Тепер цікаво буде з'ясувати, у кого саме з працівників "Українського Тижня" стоять шпигуни. Для цього залишилося зробити один крок - дізнатися з ІР-адреси про назву комп'ютера в локальній мережі УТ.

Учасники розслідування використали (знов таки, з одного з компів УТ) ще один інструмент для командного рядка - nbtscan. Він уміє робити тільки одну річ, але робить її добре - знаходить за ІР-адресою назву комп'ютера всередині локальної мережі.

Результати наступні – в основному прослуховують журналістів і редакторів, хоча є тут і інші служби, зокрема служба розповсюдження та рекламний відділ.

"Під ковпаком" у загадкових шпигунів на момент перевірки був також і комп'ютер поточного головного редактора - Сергія Литвиненка. У списку відсутні комп'ютери Романа Цуприка, Юрія Макарова, і Миколи Шейка - поточного топ-менеджмента УТ – вони, ймовірно, знаходяться в іншому сегменті мережі.

А зараз – найцікавіше. Центр управління шпигунськими програмами – сервер, про який ми згадували, і на якому накопичуються дані спостереження - це один із основних робочих серверів УТ, на якому раніше навіть проводився весь видавничий процес.

Його назва у локальній мережі УТ – SERVER_FILES. Зверніть увагу на ще одну характерну деталь на ілюстрації №1 – початкова частина ІР-адреси цього сервера (192.168.0.232) збігається з адресою компа журналіста УТ – 192.168.0.30. Це підтверджує, що обидва компи знаходяться в одній мережі.

Остаточний діагноз: стежать із самої редакції, без попередження

Підсумовуємо. Масив інформації на більшості редакційних комп'ютерів мережі УТ - де журналісти спілкуються з джерелами, зберігають інформацію, серед якої напевне є приватна, переписуються з близькими і, можливо, про дуже інтимні речі – все це теоретично переглядає якась чужа людина, або багато людей.

Такий кричущий факт ще можна було б пояснити корпоративною етикою тощо, якби не одне "але" – ніхто не попереджав працівників редакції, що за ними стежать на роботі.

І всі, хто спілкувався з журналістами УТ за допомогою компа, знайте – не виключено, що ваша інформація також була перехоплена, і за вами теж підглядали люди, котрі встановили шпигунські програми на компи в редакції часопису.

Не вірус і не підступи адміна

Списати цю ситуацію на вірус, який прийшов з інтернету, не вийде.

По-перше, програма "Скрытая камера" - комерційний продукт, що продається саме з метою стежити за працівниками в офісі. Коштує такий софт, між іншим для офісу розміром з офіс УТ близько 12-14 тисяч гривень.

Хоча, як будь-яку іншу програму, її можна безкоштовно скачати в інтернеті чи купити на Петрівці.

По-друге, віруси, що встановлюють інші шпигунські програми, контролюються комп'ютером нападника, що перебуває десь в інеті, а в нашому випадку, контролюючий комп'ютер - це файловий сервер з редакції УТ.

Інший варіант того, що відбувається в УТ – комп'ютерні адміни встановили ці програми-шпигуни за власною ініціативою. Однак ця версія не дуже збігається з тим фактом, що один із чільних посадовців редакції є безпосереднім куратором найнятих позаштатників-адмінів, контролює всі паролі і неодноразово виконував роботу з підтримки робочих компів в редакції особисто – малоймовірно, щоб він пропустив таку величезну дірку в безпеці офісу УТ.

До речі, після новини про шпигунський скандал на "Телекритиці" з'явилися коментарі про інші історії щодо специфічного стилю людей, які зараз керують УТ.

Порада: що робити, якщо за вами стежать?

Можна змінити Windows на іншу операційну систему. Але головна порада – вчіться користуватися комп'ютером в обсягах більших, ніж пересічний користувач ворда та аськи. Постійно цікавтесь, що відбувається на вашій машині.

Першим кроком може стати наступне. Натисніть кнопку "Пуск" і виберіть Всі програми → Стандартні → Командний рядок

У віконці наберіть наступну команду:

netstat -anb -p TCP

і натисніть Enter – так ви зможете побачити всі програми, що виходять з вашого комп'ютера в мережу.

Чи немає там servemp.exe?

Автор Анатолій Бондаренко

P.S. Коментар УП

Генеральний директор "Українського тижня" Микола Шейко на прохання "Української правди" прокоментував ситуацію, що склалася у виданні.

Він спростував інформацію колишніх журналістів УТ про встановлення на редакційних комп’ютерах програми-шпигуна:

"У нас немає навіть сисадміна. Ми працюємо з компанією, яка обслуговує наші комп’ютери, за принципом аутсорсингу. І ми змушені були запитати у тієї компанії, з якою ми співпрацюємо, чи можливо комусь встановити у нас в редакції таку програму. Вони сказали, що жодних додаткових програм не встановлювалося.

Ніяких додаткових програм вони не встановлювали і не збиралися. Ми не замовляли, а вони не встановлювали. Ми маємо технічне підтвердження, що цього не робилося".

Шейко також сказав, що не знає нічого про те, що особиста переписка співробітників УТ прочитувалася керівництвом журналу. "Я, на жаль, не був присутній жодного разу, щоб якісь цитати з листування пані Ані (Бабінець) цитувалися. Я такого не чув".

На його думку, аргументи журналістів у цьому епізоді звинувачення нелогічні.

"Я не знаю, хто зацитовував цю переписку, тому що все це було сказано доволі завуальовано. З іншого боку – доволі нелогічно. Було сказано: на підставі тієї переписки, яку вела інша журналістка і звільнений журналіст, який є профспілковим діячем. Відповідно через цитати з її листів була звільнена інша людина. Ці події в часі розведені дуже дивно. І протягом місяця після того вони відслідковували щось... Я логіки не зрозумів. І які саме фрази цитувалося – цього теж ніхто не наводив”, - сказав Шейко.

Останні події навколо "Українського тижня" його гендиректор називає кампанією з дискредитації журналу і піаром журналістів, які не погодилися зі своїм звільненням.